|

||||||||||||||||||||||||

|

Àíòèðûáàëêà èëè ïîëíûå ñåòè «÷åðâåé»

×òî òàêîå êîìïüþòåðíûé âèðóñ, ñåé÷àñ óæå íå íóæíî íè êîìó îáúÿñíÿòü. Ñðàçó íà óì ïðèõîäèò íàçâàíèå íàøóìåâøåãî â ñâîå âðåìÿ âèðóñà "I Love You". Î íåì ìåñÿöàìè "òðóáèëè" ïî òåëåâèäåíèþ è ðàäèî. Ïîñëå åãî ïîÿâëåíèÿ áîëüøèíñòâî ïîëüçîâàòåëåé, íàêîíåö-òî, ïîíÿëè, ÷òî íå ñòîèò çàïóñêàòü êàæäóþ ïðîãðàììó, íåèçâåñòíî îòêóäà ñâàëèâøóþñÿ íà èõ ýëåêòðîííûé ïî÷òîâûé ÿùèê. ß äóìàë ÷òî ìíå, çíàòîêó òðîÿíîâ (ñòàòüÿ "Óáèòü ãàäèíó", "Êîìïüþòåð" ¹3/4’03), íè÷åãî íå ãðîçèò...

Ðàññêàç î òîì, êàê Ñåðãåé Õîìÿê, ïðåçðåâ àíòèâèðóñû, äàâèë ñåòåâûõ «÷ëåíèñòîíîãèõ» ãîëûìè ðóêàìè!

Îòêàçàâøèñü îò àíòèâèðóñîâ, ÿ çàïóñêàë ðàçëè÷íûå ïðîãðàììû, áðîäèë ïî âñåì óãîëêàì Èíòåðíåòà. È âîò, â íà÷àëå äåêàáðÿ 2003 ãîäà ìîé êîìïüþòåð áûë àòàêîâàí ÷åðåç Ñåòü èçâåñòíûì âèðóñîì-÷åðâåì Blaster. Î òîì, ÷òî ïðîèñõîäèëî ñ ìîèì êîìïüþòåðîì, ÿ è õî÷ó ðàññêàçàòü â ýòîé ïîó÷èòåëüíîé ñòàòüå.

Ïðèçíàêè çàðàæåíèÿ

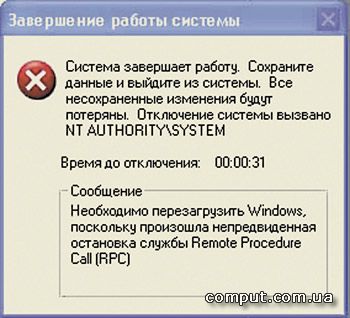

Êàê îáû÷íî, â âå÷åðíåå âðåìÿ ÿ ïîäêëþ÷èëñÿ ê Èíòåðíåòó, ÷òîáû ïðîâåðèòü ñâîé ïî÷òîâûé ÿùèê è ïî÷èòàòü íîâîñòè íà ëþáèìûõ ñàéòàõ. ×åðåç ïîë ÷àñà, íà ýêðàíå ìîåãî ìîíèòîðà ïîÿâèëîñü èíòåðåñíîå ñîîáùåíèå (ðèñ.1).

Ðèñ. 1

Î ñóùåñòâîâàíèè âèðóñà Blaster ÿ ñëûøàë. Íî êàê îí ïðîÿâëÿåòñÿ, òî÷íî íå çíàë. Ïåðâûå äîãàäêè ïî ïîâîäó âîçíèêíîâåíèÿ ýòîãî îêíà: ãëþ÷íûé íîâûé äðàéâåð ìîäåìà, êîòîðûé ÿ íåçàäîëãî äî ýòîãî óñòàíîâèë (ó ìåíÿ ìîäåì âíóòðåííèé). À ÷òî åùå ìîæíî ïîäóìàòü, åñëè ýòî îêíî ïîÿâëÿëîñü òîëüêî ïðè ïîäêëþ÷åíèè ê Èíòåðíåòó?!

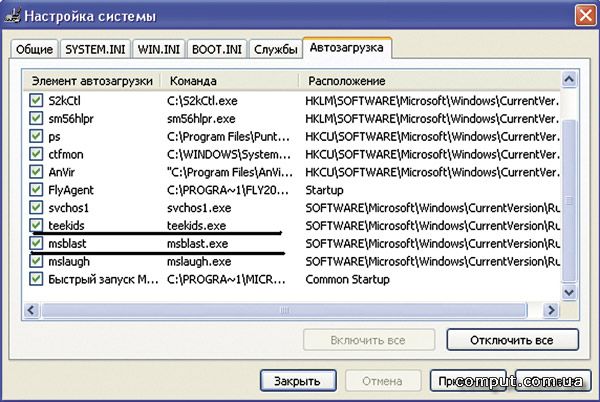

Ðèñ.2

Ïîñëå çàìåíû äðàéâåðà ìîäåìà íà ïðåæíèé, çàãàäî÷íîå îêíî ïðîäîëæàëî ïîÿâëÿòüñÿ. Ñàìîå èíòåðåñíîå, ÷òî îíî «âñïëûâàëî» ÷åðåç ðàçíûå ïðîìåæóòêè âðåìåíè: òî ÷åðåç ïàðó ìèíóò ïîñëå ïîäêëþ÷åíèÿ ê Èíòåðíåòó, òî ÷åðåç 30-40 ìèíóò. Òàêæå, ÿ çàìåòèë, ÷òî êîëè÷åñòâî îòïðàâëåííîé â ñåòü èíôîðìàöèè (áàéò) ïðèìåðíî ðàâíÿëîñü êîëè÷åñòâó ïðèíÿòîé. Íî âåäü ÿ íè÷åãî íå îïðàâëÿë! Ïðè íîðìàëüíîì ñîåäèíåíèè, ñîîòíîøåíèå äîëæíî áûòü 1:10 (ïî÷òè êàê íà ðèñ.2). Âîò òóò ÿ è ïîíÿë, ÷òî èìåþ äåëî ñ ÷åì-òî, äî ñèõ ïîð, ìíå íåèçâåñòíûì.

×óæîé

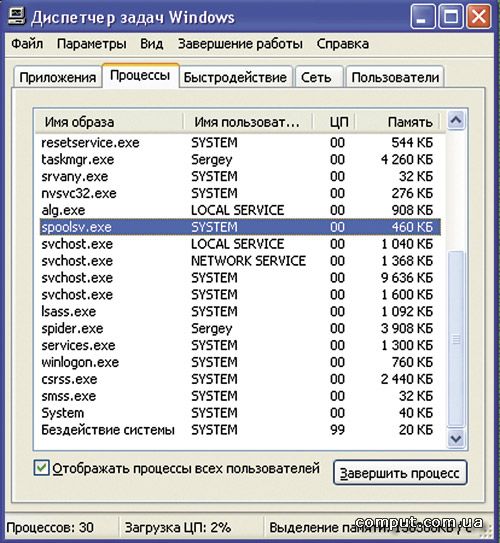

Ïåðâûì äåëîì, ÿ âûçâàë äèñïåò÷åð çàäà÷ Windows (ðèñ.4), íàæàâ èçâåñòíóþ êîìáèíàöèþ êëàâèø Ctrl + Alt + Del. Äèñïåò÷åð íóæåí, ÷òîáû óâèäåòü ñïèñîê âñåõ àêòèâíûõ ïðîãðàìì. Ïðîñìàòðèâàÿ ýòîò ñïèñîê, ÿ óâèäåë ïðîãðàììó ñ íàçâàíèåì

"msblast.exe".

«Âîò è ïðèåõàëè!» - ïðîíçèëà ñîçíàíèå çàïîçäàëàÿ äîãàäêà. Ìîé êîìïüþòåð áûë çàðàæåí ïîïóëÿðíûì ÷åðâåì w32.blaster.worm!

Øàã âòîðîé - ÿ óäàëèë âèðóñ èç ñïèñêà àêòèâíûõ ïðîãðàìì. Ïîñëå òîãî êàê âèðóñ áûë äåçàêòèâèðîâàí, ÿ óäàëèë è ñàì ôàéë msblast.exe, êîòîðûé íàõîäèëñÿ â ïàïêå C:WINDOWSSYSTEM32.

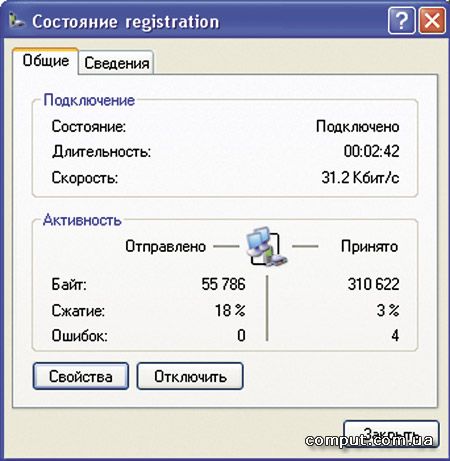

Ðèñ. 3

«Ñîáàêå ñîáà÷üÿ ñìåðòü», - ïîäóìàë ÿ. Íî ðàäîâàòüñÿ áûëî ðàíî. ×åðåç íåñêîëüêî äíåé, çíàêîìîå îêîøêî (ðèñ.1) ïîÿâèëîñü âíîâü. Íî òåïåðü íàçâàíèå âèðóñà áûëî íå msblast.exe, à teekids.exe! Íà ðèñóíêå 3 âèäíî, êàê ñ ïîìîùüþ ïðîãðàììû íàñòðîéêè ñèñòåìû (msconfig.exe), ìîæíî óâèäåòü âñå ïðîãðàììû, êîòîðûå çàïóñêàþòñÿ âìåñòå ñ Windows. Ñðåäè íèõ è âèðóñ! Ïîñëå ïîâòîðíîãî óäàëåíèÿ âèðóñà, ÿ çàøåë íà ñàéò Microsoft è ñêà÷àë íóæíóþ ìíå çàïëàòêó (ïàò÷). Óñòàíîâèâ å¸, ÿ çàêðûë äëÿ âèðóñà ëàçåéêó íà ìîé êîìïüþòåð.

Ðèñ. 4

Blaster: èñòîðèÿ ïîÿâëåíèÿ

Ïîñëå òîãî, êàê Blaster «îñ÷àñòëèâèë» ìåíÿ ñâîèì âèçèòîì, ÿ ïðî÷èòàë î íåì ìíîãî ñòàòåé. È òåïåðü ìîãó ïîäåëèòüñÿ èñòîðèåé åãî ïîÿâëåíèÿ. À äåëî áûëî òàê.

èþëå 2003 ãîäà â ÎÑ Windows 2000/XP/2003 áûëà îáíàðóæåíà îøèáêà â îäíîì èç ñåòåâûõ ñåðâèñîâ (DCOM RPC). À òî÷íåå, áûëà íàéäåíà âîçìîæíîñòü ïåðåïîëíåíèÿ åãî áóôåðà. Íóæíî áûëî ïðîñòî ïîñëàòü ñîîòâåòñòâóþùèì îáðàçîì ñîñòàâëåííûé TCP/IP ïàêåò íà ïîðò 135, 139 èëè 445 àòàêóåìîãî êîìïüþòåðà. Ýòî ïîçâîëÿåò, êàê ìèíèìóì, ïåðåçàãðóæàòü êîìïüþòåð. À êàê ìàêñèìóì, - âûïîëíÿòü íà íåì ïðîèçâîëüíóþ ïðîãðàììó.

Ñàìîå èíòåðåñíîå, ÷òî â Èíòåðíåòå óæå â ýòî âðåìÿ ìîæíî áûëî íàéòè èñõîäíûé êîä ïðîãðàììû, êîòîðàÿ èñïîëüçîâàëà ýòó îøèáêó. È âîò, 12 àâãóñòà äæèí âûðâàëñÿ íà ñâîáîäó. Ýòî áûë âèðóñ-÷åðâü w32.Blaster.worm (îí æå Lovesan, îí æå Teekids).

Blaster â äåéñòâèè

Ïåðâûå äåéñòâèÿ: ñïåöèàëüíûé ïàêåò äàííûõ (ãîëîâà ÷åðâÿ) ïðîíèêàåò â àòàêîâàííóþ ñèñòåìó ÷åðåç íåçàùèùåííûé ïîðò 135, è áåç âñÿêîãî ñîãëàñèÿ ïîëüçîâàòåëÿ çàêà÷èâàåò íà åãî êîìïüþòåð âñå òåëî âèðóñà. Ôàéë MSBLAST.EXE (TEEKIDS.EXE) ðåãèñòðèðóåòñÿ â ðàçäåëå àâòîçàïóñêà ñèñòåìíîãî ðååñòðà Windows. Ïîñëå ïåðåçàãðóçêè êîìïüþòåðà âèðóñ çàïóñêàåòñÿ, è ïðè ïîäêëþ÷åíèè ê Èíòåðíåòó ñêàíèðóåò ñåòü â ïîèñêàõ äðóãèõ æåðòâ, à íà êîìïüþòåðå ïîñòðàäàâøåãî òåïåðü ìîãóò âûïîëíÿòüñÿ ëþáûå äåéñòâèÿ: ïåðåçàãðóçêà, óäàëåíèå ôàéëîâ, âûïîëíåíèå ïðîãðàìì.

Êðîìå ýòîãî, Blaster ñîäåðæèò êîä äëÿ îðãàíèçàöèè àòàêè íà ñåðâåð ñëóæáû Microsoft Windows Update. Ïðè îòêëþ÷åííîì Èíòåðíåòå âèðóñ ïðîÿâëÿåòñÿ â íåñòàáèëüíîñòè ðàáîòû ïðîãðàìì ïàêåòà Microsoft Office. Òàêæå, ìîãóò ïîÿâëÿòüñÿ ñîîáùåíèÿ îá îøèáêàõ, ñâÿçàííûõ ñ ôàéëîì svchost.exe.

Antiblaster Welchia

Ñåé÷àñ íàñ÷èòûâàåòñÿ îêîëî øåñòè ìîäèôèêàöèé ýòîãî ÷åðâÿ. Êðîìå íèõ, ñóùåñòâóåò âèðóñ Welchia, êîòîðûé ñîçäàí äëÿ óíè÷òîæåíèÿ Blaster'a. Ïðîíèêàåò ýòîò âèðóñ â êîìïüþòåð àíàëîãè÷íî. Íî ïîñëå çàïóñêà, Welchia íà÷èíàåò ïðîöåäóðó íåéòðàëèçàöèè Blaster'a: ïðîâåðÿåò íàëè÷èå â ïàìÿòè ïðîöåññà ñ èìåíåì msblast.exe, ïðèíóäèòåëüíî ïðåêðàùàåò åãî ðàáîòó è óäàëÿåò îäíîèìåííûé ôàéë ñ äèñêà. Äàëåå, ÷åðâü ñêàíèðóåò ðååñòð Windows íà ïðåäìåò óñòàíîâëåííûõ îáíîâëåíèé. Åñëè îáíîâëåíèå, çàêðûâàþùåå óÿçâèìîñòü â ñåðâèñå DCOM RPC íå îáíàðóæåíî, òî Welchia ñàìîñòîÿòåëüíî åãî çàãðóæàåò ñ ñàéòà Microsoft, çàïóñêàåò íà âûïîëíåíèå è ïîñëå óñïåøíîé èíñòàëëÿöèè ïåðåãðóæàåò êîìïüþòåð. Êðîìå ýòîãî, ÷åðâü ñîäåðæèò ìåõàíèçì ñàìîóíè÷òîæåíèÿ. Ïðîãðàììà ïðîâåðÿåò ñèñòåìíóþ äàòó êîìïüþòåðà è, åñëè òåêóùèé ãîä ðàâåí 2004, äåèíñòàëëèðóåòñÿ. Âîò òàêèå «äîáðûå» áûâàþò âèðóñû! Ïðîñòî «Ìàòðèöà» êàêàÿ-òî...

Ñïàñàéñÿ, êòî ìîæåò!

Åñëè ïîñëå ïðî÷èòàííîãî, âû óçíàëè ñâîþ ñîáñòâåííóþ ïðîáëåìó ñ ïåðåçàïóñêàìè êîìïüþòåðà, âàì ìîæíî òîëüêî ïîñî÷óâñòâîâàòü! Íî îïóñêàòü ðóêè ïîêà åùå ðàíî! Äàëåå ÿ ïðèâîæó ïîñëåäîâàòåëüíîñòü äåéñòâèé äëÿ óíè÷òîæåíèÿ âèðóñà Blaster:

1. Îòêëþ÷èòåñü îò Èíòåðíåòà.

2. Èñïîëüçóÿ äèñïåò÷åð çàäà÷ Windows (êëàâèøè Ctrl+Alt+Del), âûãðóçèòå èç ïàìÿòè ïðîãðàììó MSBLAST.EXE èëè TEEKIDS.EXE.

3. Óäàëèòå ñ äèñêà ôàéë âèðóñà (îí íàõîäèòñÿ â ïàïêå C:WINDOWSSYSTEM32).

4. Óäàëèòå â ðàçäåëå ðååñòðà HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrent VersionRun êîìàíäó íà çàïóñê ôàéëà MSBLAST.EXE èëè TEEKIDS.EXE.

5. Ïåðåãðóçèòå êîìïüþòåð.

6. ×òîáû óäàëèòü âñå ñëåäû ïðèáûâàíèÿ âèðóñà â âàøåé ñèñòåìå, íåîáõîäèìà ïðîãðàììà "Symantec W32.Blaster.Worm Removal Tool". Ÿ ìîæíî ñêà÷àòü ïî àäðåñó .

7. Óñòàíîâèòå çàïëàòêó (ïàò÷) îò Microsoft. Ïðèâîäèì àäðåñà çàïëàòîê äëÿ Windows XP.

Äëÿ ðóññêîé âåðñèè: ;

Äëÿ àíãëèéñêîé âåðñèè:

;

8. Ïðè íàëè÷èè êàêîé-ëèáî ïðîãðàììû FireWall (ZoneAlarm, Outpost èëè äðóãîé) çàáëîêèðóéòå TCP/UDP-ïîðòû 135, 139, 445, 69 è 4444.

Äëÿ òåõ, ó êîãî êîìïüþòåð åùå íå çàðàçèëñÿ âèðóñîì Blaster, äîñòàòî÷íî óñòàíîâèòü çàïëàòêó, è ïðè íàëè÷èè ïðîãðàììû FireWall çàáëîêèðîâàòü âûøåíàçâàííûå ïîðòû.

Çàêëþ÷åíèå

Äëÿ ìåíÿ ýòî áûëî õîðîøèì óðîêîì! Òåïåðü, âîîðóæèâøèñü âñåì íåîáõîäèìûì, ÿ, íàäåþñü, ñìîãó çàùèòèòü ñâîé êîìïüþòåð îò âèðóñíûõ àòàê â áóäóùåì.

À âàñ ïîïðîøó íå çàáûâàòü ðåãóëÿðíî îáíîâëÿòü áàçó àíòèâèðóñà, êîòîðûé óñòàíîâëåí íà âàøåì êîìïüþòåðå. Òîëüêî ñâåæèé àíòèâèðóñ è âîâðåìÿ óñòàíîâëåííûå çàïëàòêè îò Microsoft ñìîãóò ñïàñòè âàø êîìïüþòåð îò áåäû. Óäà÷è!

|

|||||||||||||||||||||||

|

2009 - 2026 © ��� ������ �.�.

���� �������� ��������� �������� ����������.

��� ����������� � ����������� � �������� ��� ������ �� ������ "���������" �����������.

��� ����������� � ����������� � ��������� ����������� �������� ����������� �� ���� Comput.com.ua, �� �������� ��� ��������������.

|

||||||||||||||||||||||||

|

|

||||||||||||||||||||||||